今日热播

播放

下一个

打开循环播放

00:00

/

00:00

你可以 刷新 试试

播放信息

上传日志

视频ID

VID

l1199p40rg2

播放流水

Flowid

3d2079ea33aca08473b95c13fae21aee

播放内核

Kernel

-

显示器信息

Res

-

帧数

-

缓冲健康度

-

网络活动

net

-

视频分辨率

-

编码

Codec

-

mystery

mystery

-

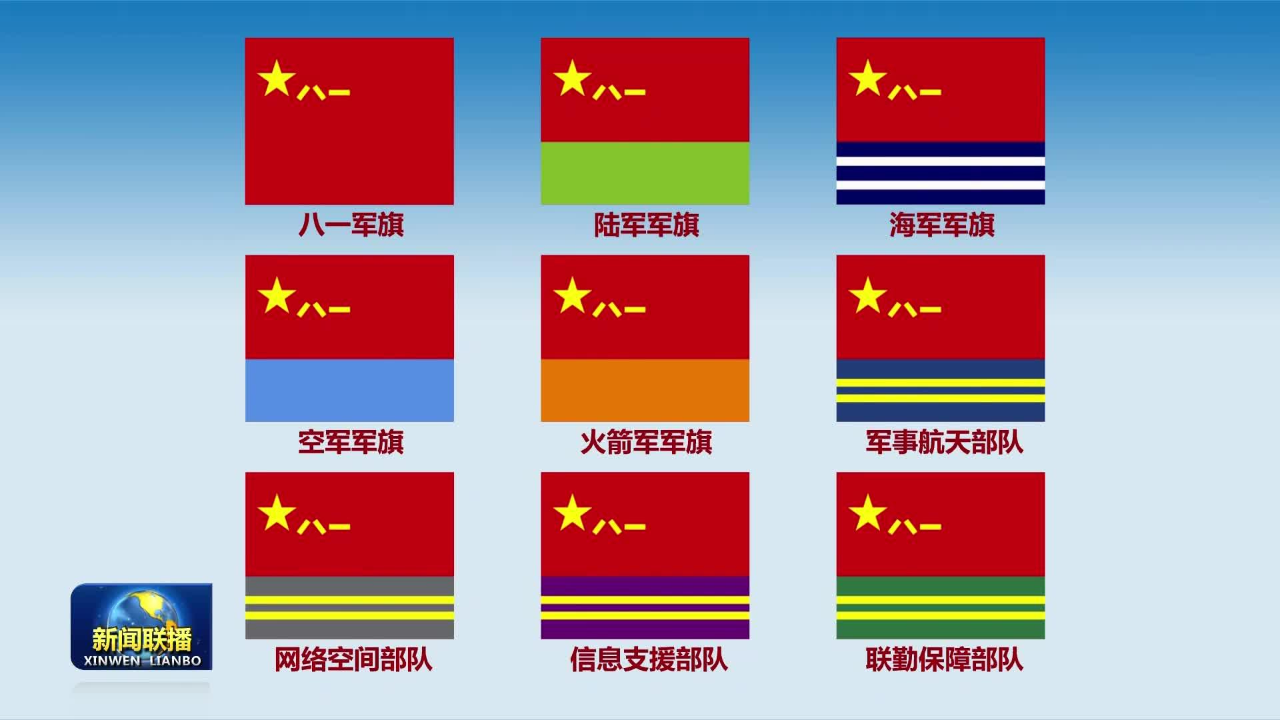

新军旗正式发布!

新军旗正式发布!

北京密云通报太师屯镇养老中心受灾详情

北京密云通报太师屯镇养老中心受灾详情

F-35战机事故频发 美军称存276个缺陷

F-35战机事故频发 美军称存276个缺陷

俄发布红军城方向作战视频

俄发布红军城方向作战视频